Les derniers articles...

- Trump bannit la police de caractère "Calibri" car elle permet l'inclusion des personnes handicapées

- Résolu: Joomla 6: Bogue ?: la table de données "Session" grossit sans diminuer

- Joomla 6: Changer la langue du Backend (interface d'administration) en Français

- Ubuntu Live avec Windows 11

- LostCantina fait son Strip ! #1

Qui est en ligne ?

Il y a 536 invités et aucun membre en ligne

- Détails

- Écrit par : Super User

- Catégorie : Informatique

- Clics : 6889

Bonjour !

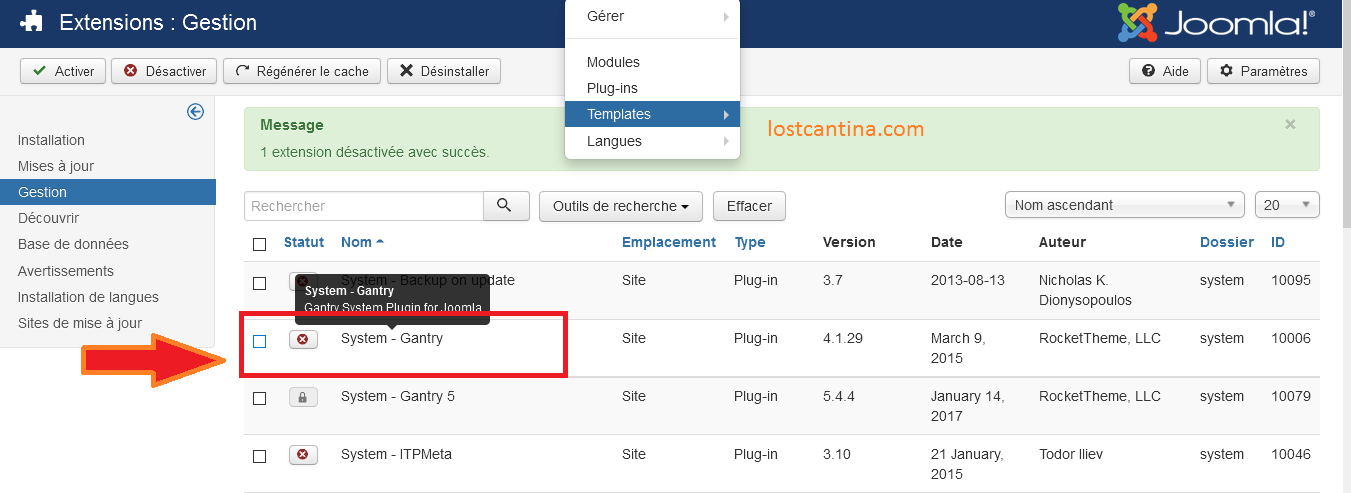

Vous avez Joomla 3.6.X (3.6.4 ou 3.6.5 ou plus) ET GANTRY et vous avez un bogue dans l'administration ?

Comme dans le menu template (page vide) ici:

administrator/index.php?option=com_templates

ou

administrator/index.php?option=com_templates&view=styles

Voici la solution pour résoudre ce bogue en quatre clics.

Lire la suite : Réparer Joomla 3.X.X et bogue (page blanche dans le menu templates)

- Détails

- Écrit par : Super User

- Catégorie : Informatique

- Clics : 8196

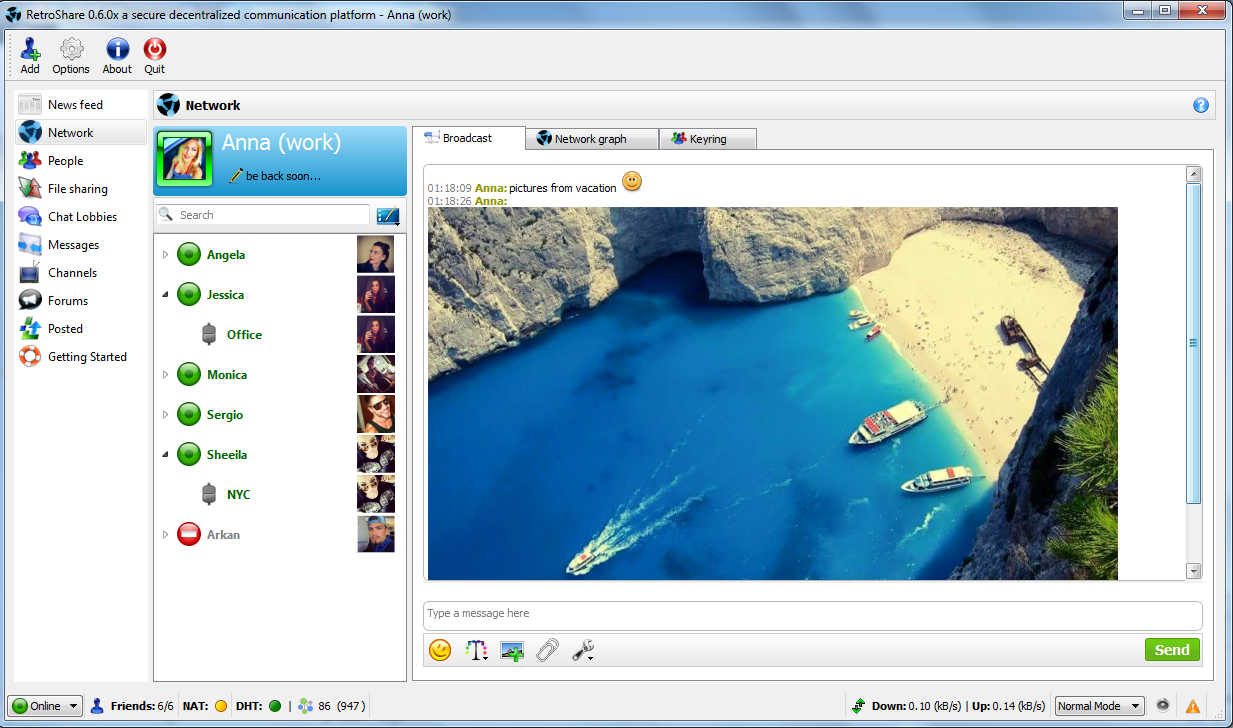

Retroshare est un logiciel de F2F chiffré et anonymisé permettant de communiquer avec ses amis et qui possêde des focntions de vidéoconférence (un skype), des forums, et des fonctions de transferts de fichiers performantes et 100% décentralisé.....

Le soucis est que parfois l'accès au DHT (recherche de noeuds sur ce réseau) disparait de manière inexplicable sur la version de retroshare non portable)....

Lire la suite : Dépannage: Pas de DHT sous Retroshare et bouton NAT jaune

- Détails

- Écrit par : Gildas Ribot

- Catégorie : Informatique

- Clics : 9588

Une nouvelle plateforme "l'open automobile alliance" est lancée avec Google, Audi, Honda, Hyundai, Nvidia et General Motors.

Le but de cette plateforme de travail est de faire des voitures connectées via le système androïd dès 2014 et être plus près des conducteurs pour rendre les voitures plus intelligentes et moins dangereuses.

Le but de cette plateforme de travail est de faire des voitures connectées via le système androïd dès 2014 et être plus près des conducteurs pour rendre les voitures plus intelligentes et moins dangereuses.

A noter, Apple veut faire la même chose, mais seul dans son coin.

Source:

http://officialandroid.blogspot.co.uk/2014/01/new-partnership-to-bring-android-to.html

- Détails

- Catégorie : Informatique

- Clics : 8970

TorrentFreak est un site en anglais qui donne des informations sur le coyright et le P2P (même si ce site est ciblé sur l'actualité de Bittorrent).

TorrentFreak est un site d'information et ne propose aucun lien vers des fichiers piratés ou contrefaits, mais pourtant est désormais filtré en Angleterre par le FAI SKY.

TorrentFreak est un site d'information et ne propose aucun lien vers des fichiers piratés ou contrefaits, mais pourtant est désormais filtré en Angleterre par le FAI SKY.

Rappelons que le filtrage voulu par David Cameron en Angleterre impose le filtrage des sites internet jugés dangereux pour la jeunesse (Pornographie, violence, etc)

Ce filtrage est impossible et bloque par défaut des sites qui n'ont aucune vocation à proposer ce type de contenu:

- la British Library,

- Des organisation de protection des droits de la femme

- des associations LGBT.

- et vous pouvez rajouter depuis ce week end un site d'information numérique "Torrent Freak"

Son webmaster, est particulièrement remonté.

Vous pouvez lire son coup de gueule ici:

http://torrentfreak.com/internet-censors-came-for-torrentfreak-now-im-really-mad-140105/

- Détails

- Écrit par : Gildas Ribot

- Catégorie : Informatique

- Clics : 14917

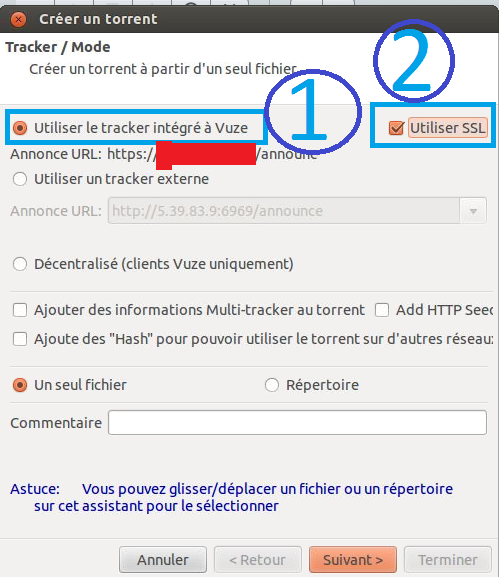

Bittorrent est un protocole de peer to peer qui permet d'échanger via internet des fichiers très rapidement.

Il permet d'économiser de la bande passante et d'augmenter la vitesse de transfert de fichiers en répartissant le téléchargement entre chaque ordinateur qui feront aussi office de relais et aideront à la répartition des fichiers en augmentant la vitesse.

Avoir un tracker bittorrent permet de garder la main sur la diffusion des fichiers et de gérer finement les utilisateurs.

Avec ce petit tutoriel, vous apprendrez à créer un petit tracker bittorrent très rapidement et à générer des liens torrent des fichiers que vous pourrez transmettre aux personnes aux personnes concernées.

Lire la suite : Créer un petit tracker bittorrent pour échanger des fichiers entre ami(e)s